Пользовательская настройка AWS

VPC, управляемая клиентом (BYO-VPC), для AWS

Если вы предпочитаете использовать существующую VPC для развертывания ClickHouse BYOC вместо того, чтобы ClickHouse Cloud развернул новую VPC, выполните следующие действия. Такой подход обеспечивает больший контроль над конфигурацией сети и позволяет интегрировать ClickHouse BYOC в существующую сетевую инфраструктуру.

Настройте существующий VPC

- Пометьте VPC тегом

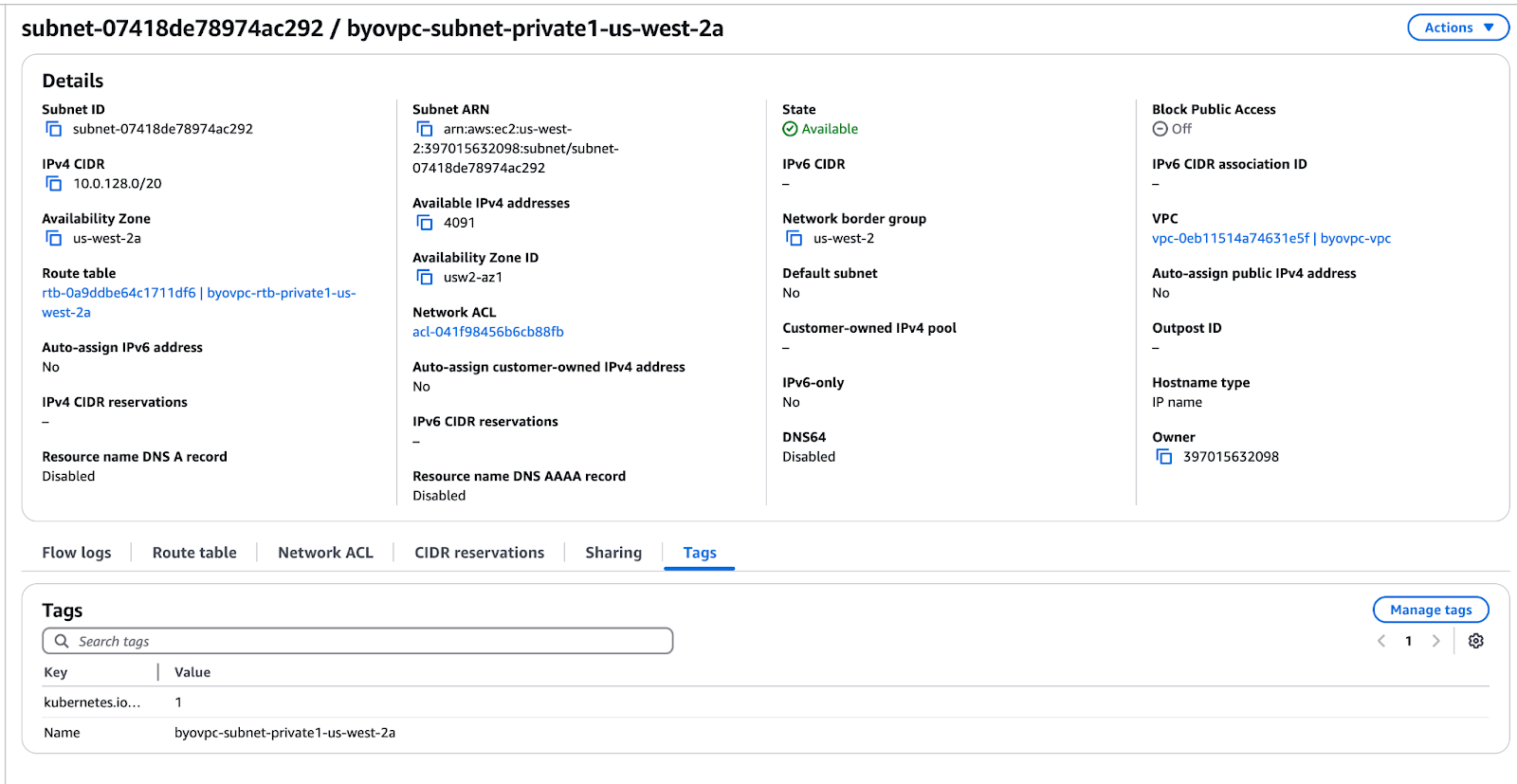

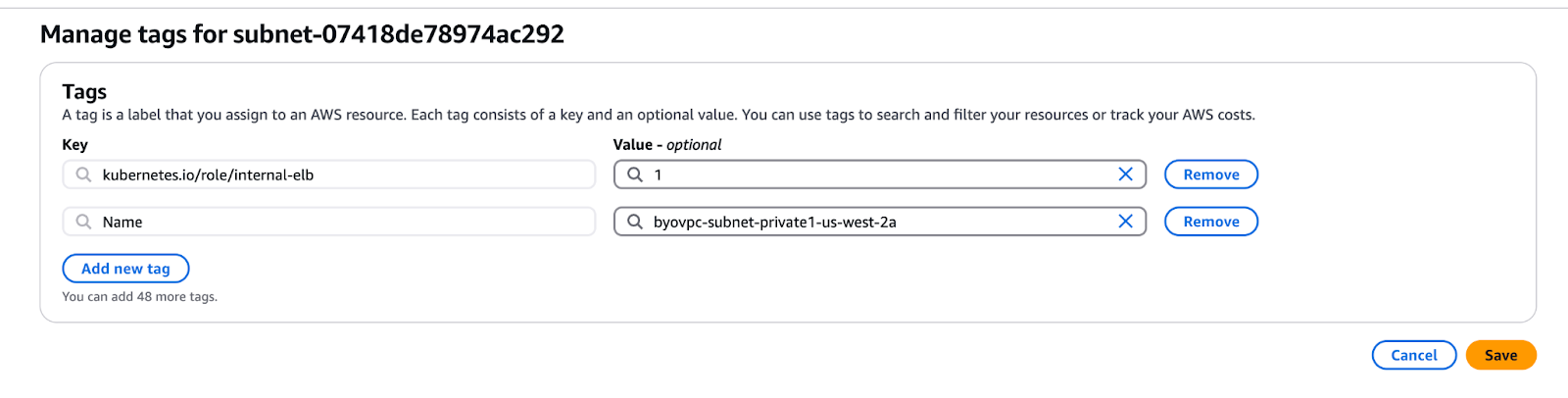

clickhouse-byoc="true". - Выделите как минимум 3 частные подсети в 3 разных зонах доступности для использования ClickHouse Cloud.

- Убедитесь, что каждая подсеть имеет минимальный диапазон CIDR

/23(например, 10.0.0.0/23), чтобы обеспечить достаточное количество IP-адресов для развертывания ClickHouse. - Добавьте к каждой подсети теги

kubernetes.io/role/internal-elb=1иclickhouse-byoc="true", чтобы обеспечить корректную настройку балансировщика нагрузки.

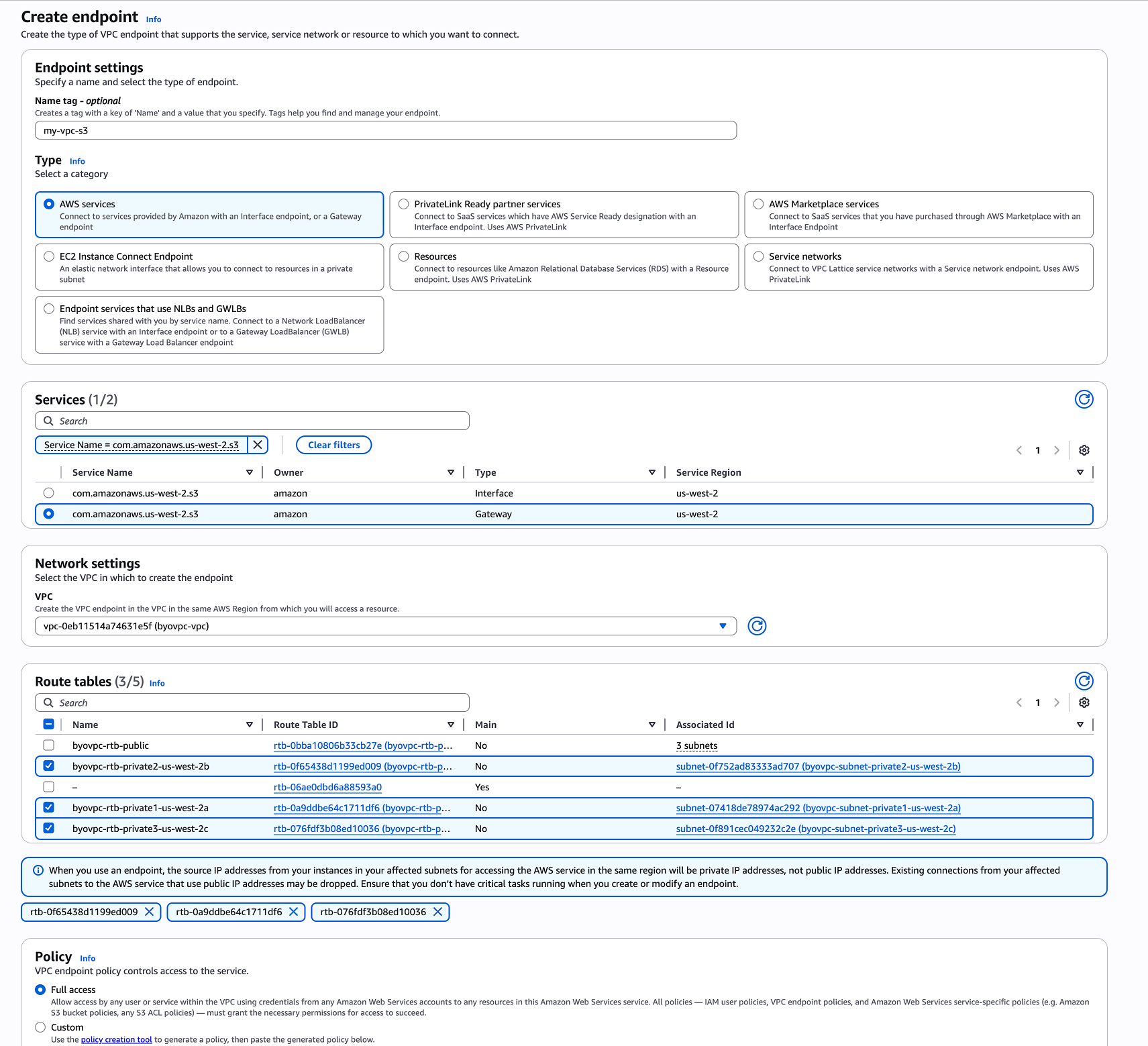

Настройте шлюзовую конечную точку S3

Если в вашем VPC еще не настроена шлюзовая конечная точка S3, ее нужно создать, чтобы обеспечить безопасное частное взаимодействие между вашим VPC и Amazon S3. Эта конечная точка позволяет сервисам ClickHouse обращаться к S3 без выхода в публичный интернет. Пример настройки см. на снимке экрана ниже.

Обеспечьте сетевую связность

Исходящий доступ в интернет Ваш VPC должен как минимум разрешать исходящий доступ в интернет, чтобы компоненты ClickHouse BYOC могли взаимодействовать с контрольной плоскостью Tailscale. Tailscale используется для обеспечения безопасного сетевого взаимодействия по модели нулевого доверия при выполнении операций внутреннего администрирования. Первичная регистрация и настройка в Tailscale требуют подключения к общедоступному интернету, которое может быть обеспечено либо напрямую, либо через шлюз NAT. Это подключение необходимо для сохранения как конфиденциальности, так и безопасности вашего развертывания BYOC.

Разрешение DNS Убедитесь, что в вашем VPC корректно работает разрешение DNS и что он не блокирует, не нарушает работу и не переопределяет стандартные DNS-имена. ClickHouse BYOC использует DNS для разрешения имен серверов управления Tailscale и конечных точек сервисов ClickHouse. Если DNS недоступен или настроен неправильно, службы BYOC могут не подключаться или работать некорректно.

Настройте учетную запись AWS

Начальная настройка BYOC создает привилегированную роль IAM (ClickHouseManagementRole), которая позволяет контроллерам BYOC из ClickHouse Cloud управлять вашей инфраструктурой. Это можно выполнить с помощью шаблона CloudFormation или модуля Terraform.

При развертывании конфигурации BYO-VPC установите параметр IncludeVPCWritePermissions в значение false, чтобы ClickHouse Cloud не получил разрешения на изменение вашего VPC, управляемого клиентом.

Бакеты хранилища, кластер Kubernetes и вычислительные ресурсы, необходимые для запуска ClickHouse, не входят в эту начальную настройку. Они будут созданы на более позднем этапе. Хотя вы управляете своим VPC, ClickHouse Cloud по-прежнему требуются разрешения IAM для создания и управления кластером Kubernetes, ролями IAM для сервисных аккаунтов, S3 бакетами и другими необходимыми ресурсами в вашей учетной записи AWS.

Альтернативный модуль Terraform

Если вы предпочитаете использовать Terraform вместо CloudFormation, используйте следующий модуль:

Настройте инфраструктуру BYOC

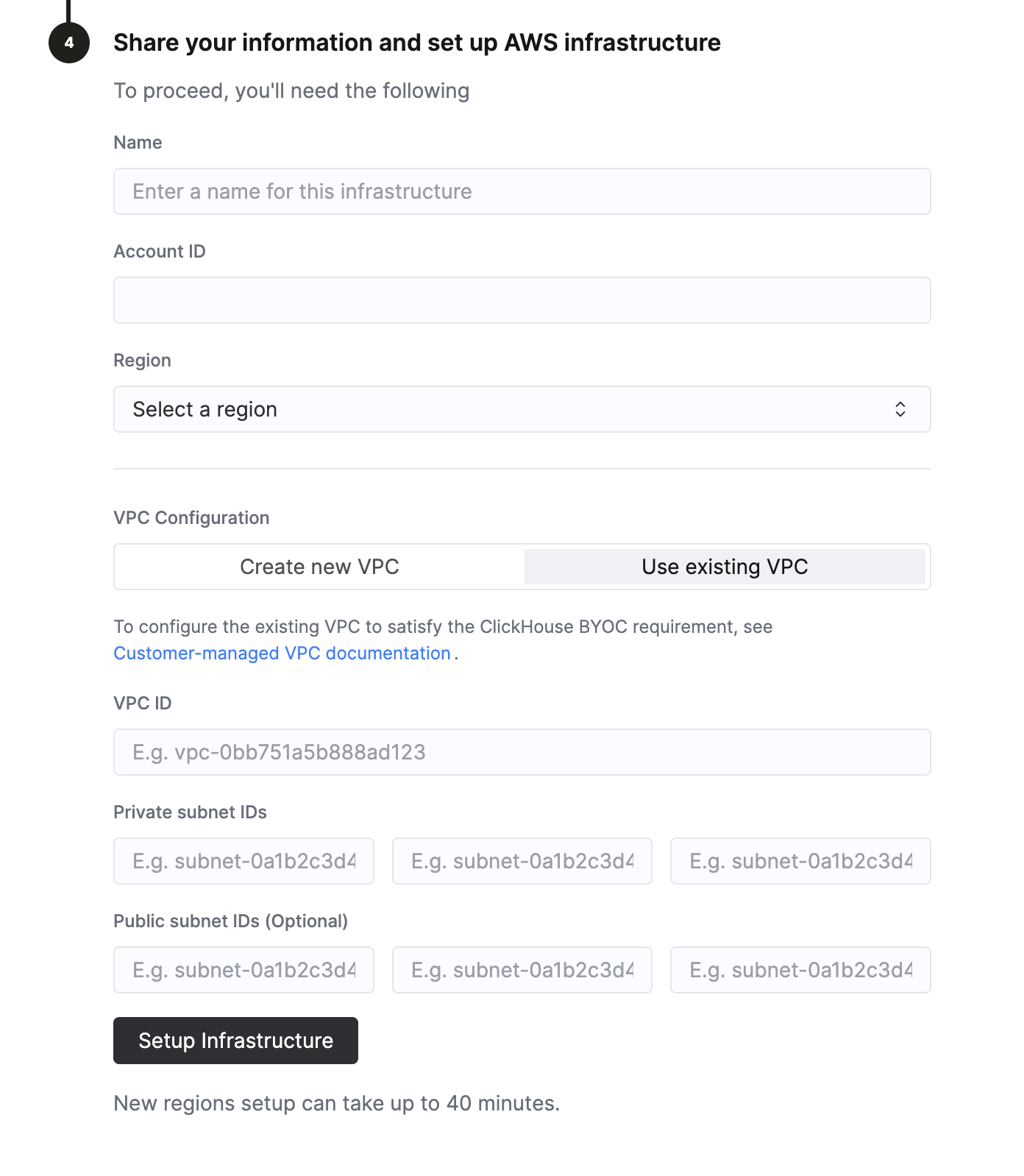

В консоли ClickHouse Cloud перейдите на страницу настройки BYOC и укажите следующее:

- В разделе Конфигурация VPC выберите Use existing VPC.

- Введите свой VPC ID (например,

vpc-0bb751a5b888ad123). - Введите ID частных подсетей для 3 подсетей, которые вы настроили ранее.

- При необходимости укажите ID публичных подсетей, если ваша конфигурация требует общедоступных балансировщиков нагрузки.

- Нажмите Setup Infrastructure, чтобы начать подготовку инфраструктуры.

Настройка нового региона может занять до 40 минут.

IAM-роли, управляемые клиентом

Для организаций с повышенными требованиями к безопасности или строгими политиками соответствия нормативным требованиям вы можете предоставить собственные IAM-роли вместо того, чтобы ClickHouse Cloud создавал их. Такой подход дает вам полный контроль над правами доступа IAM и позволяет применять политики безопасности вашей организации.

IAM-роли, управляемые клиентом, доступны в рамках закрытого предварительного доступа. Если вам нужна эта возможность, обратитесь в службу поддержки ClickHouse, чтобы обсудить ваши конкретные требования и сроки.

Когда эта функция станет доступна, она позволит вам:

- Предоставлять предварительно настроенные IAM-роли, которые будет использовать ClickHouse Cloud

- Удалять права на запись из прав доступа IAM, связанных с IAM, для

ClickHouseManagementRole, используемой для межаккаунтного доступа - Сохранять полный контроль над разрешениями ролей и отношениями доверия

Сведения об IAM-ролях, которые ClickHouse Cloud создает по умолчанию, см. в разделе BYOC Privilege Reference.